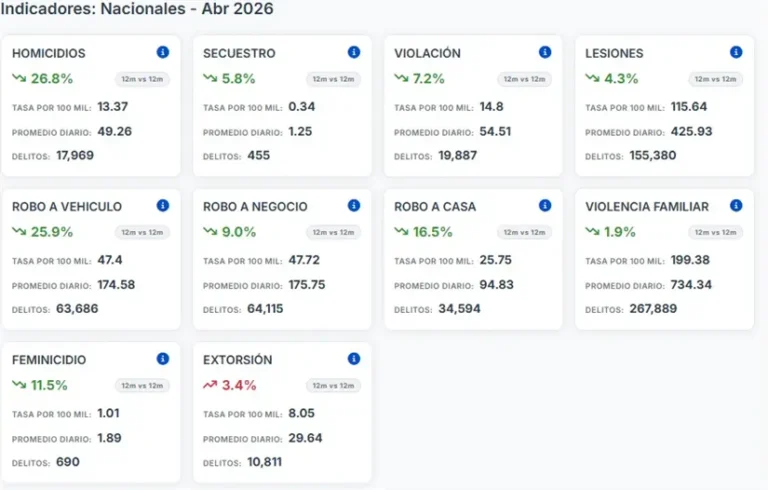

Una nueva campaña de malware está utilizando WhatsApp como puerta de entrada para infectar dispositivos. El ataque distribuye scripts maliciosos que permiten a los ciberdelincuentes tomar control remoto del sistema, marcando una evolución preocupante en las amenazas digitales actuales.

Cómo funciona el ataque: de un mensaje a un sistema comprometido

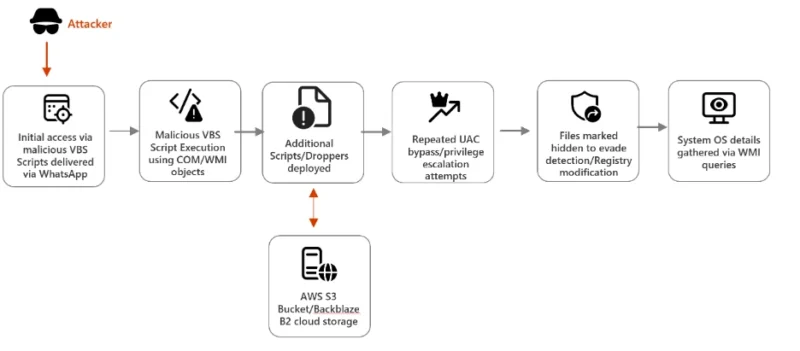

Expertos de Microsoft Defender detectaron esta campaña a finales de febrero de 2026. El ataque comienza con un mensaje en WhatsApp que contiene archivos VBS (Visual Basic Script). Al ejecutarlos, se inicia una cadena de infección compleja y silenciosa.

En la primera fase, el malware crea carpetas ocultas en el sistema y copia herramientas legítimas de Windows, como curl o bitsadmin, pero con nombres falsos para evitar ser detectado. Estas herramientas se utilizan luego para descargar más archivos maliciosos.

En la segunda etapa, el ataque se vuelve aún más sofisticado. Los archivos adicionales se descargan desde plataformas en la nube aparentemente confiables como Amazon Web Services, Tencent Cloud y Backblaze. Esto hace que el tráfico malicioso se mezcle con el tráfico legítimo, dificultando su detección.

Posteriormente, el malware intenta obtener privilegios de administrador manipulando configuraciones del sistema, como el control de cuentas de usuario (UAC). Esto le permite mantenerse activo incluso después de reiniciar el equipo.

Finalmente, instala archivos MSI maliciosos que actúan como puertas traseras. Estos permiten a los atacantes acceder remotamente al sistema, robar información o instalar más malware.

Por qué esta amenaza es especialmente peligrosa

Este ataque combina varias técnicas avanzadas que lo hacen difícil de detectar. Una de ellas es el uso de herramientas legítimas del sistema (conocido como “living-off-the-land”), lo que evita levantar sospechas.

Otra característica clave es su naturaleza “fileless”, ya que no depende de software tradicional instalado, sino que utiliza procesos existentes del sistema. Esto reduce significativamente las huellas digitales del ataque.

Además, el uso de servicios en la nube legítimos como intermediarios permite a los atacantes ocultar sus actividades, ya que muchas empresas confían en estas plataformas y no bloquean su tráfico.

El componente más preocupante es la ingeniería social: el ataque comienza con un simple mensaje en una app de uso cotidiano, lo que aumenta las probabilidades de que el usuario ejecute el archivo sin sospechar.

Cómo protegerte frente a este tipo de ataques

Para reducir el riesgo, los expertos recomiendan evitar abrir archivos desconocidos recibidos por WhatsApp, incluso si parecen legítimos. La educación del usuario sigue siendo una de las defensas más importantes.

También es fundamental restringir la ejecución de scripts en el sistema y monitorear actividades inusuales, como cambios en el registro o el uso sospechoso de herramientas del sistema.

Las organizaciones deben reforzar la supervisión del tráfico hacia servicios en la nube, ya que estos pueden ser utilizados como canal de distribución de malware.

Además, activar protecciones avanzadas como detección en la nube, monitoreo de endpoints y sistemas EDR puede ayudar a identificar y detener amenazas antes de que se propaguen.

Esta campaña demuestra cómo los ciberdelincuentes están evolucionando, combinando ingeniería social, herramientas legítimas y servicios confiables para evadir la detección. Un simple mensaje puede convertirse en una puerta de entrada a un ataque complejo, por lo que la prevención es clave.

Referencia:

- Microsoft/WhatsApp malware campaign delivers VBScript and MSI backdoors. Link